Definiciones técnicas relacionadas con los virus y los antivirus, imprescindible s para

conocerlos mejor y protegerse de su ataque o para ampliar el conocimiento.

A

Acceso de escritura / Permiso de escritura: Operación o derecho asociado a un usuario

o a un programa, para escribir en un disco, o cualquier otro dispositivo de almacenamiento informático.

Acción directa: Es una categoría o tipo de virus específico.

ActiveX: Es una tecnología utilizada, entre otras cosas, para dotar a las páginas Web

de mayores funcionalidade s, como animaciones, vídeo, navegación tridimensional, etc.

Los controles ActiveX son pequeños programas que se incluyen dentro de estas páginas.

Lamentablement e, por ser programas, pueden ser el objetivo de algún virus.

Actualizar / Actualización: Los antivirus evolucionan continuamente hacia versiones más potentes

y adaptadas a las nuevas tecnologías empleadas por los virus. Para no quedar obsoletos, detectan

todos los nuevos virus que surgen a diario. Para ello, cuentan con el denominado Archivo de

Identificadore s de Virus. Este fichero incluye todas las características que identifican a cada uno

de los virus, haciendo posible detectarlos y actuar en consecuencia. La incorporación de la última

versión de dicho fichero y de otros al antivirus, es lo que se conoce como actualización.

Administrador: Es la persona o programa encargado de gestionar, realizar el control, conceder permisos,

etc. de todo un sistema informático o red de ordenadores. (Que mejor administrador que vart)

Administrador de servicios: Es un applet con el que cuenta Windows XP/2000/NT, encargado

de administrar (configurar y controlar) los Servicios del sistema.

ADSL (Asymmetric Digital Subscriber Line): Se trata de un tipo de conexión a Internet y

de una clase de módem que se caracterizan por su elevada velocidad.

Adware: Son aquellos programas que muestran publicidad utilizando cualquier tipo de medio,

por ejemplo: ventanas emergentes, banners, cambios en la página de inicio o de búsqueda del

navegador, etc. Puede instalarse con el consentimiento del usuario y su plena conciencia, pero

en ocasiones no es así. Lo mismo ocurre con el conocimiento o falta del mismo acerca de sus funciones.

Algoritmo: La definición formal de algoritmo es: "conjunto ordenado de operaciones que

permite hallar la solución de un problema".

Alias: Cada virus tiene asignado un determinado nombre y sin embargo, muchas veces es más

fácil reconocerlo por alguna de sus características más destacadas. En estos casos, el virus cuenta

además con un segundo nombre (a modo de nombre de pila) que hace referencia a dicha característica.

Dicho nombre es lo que se conoce como alias de un virus. P.e.: el virus CIH se conoce con alias Chernobyl.

Análisis heurístico: Consiste en el método, estrategia o técnica empleada para hacer más fácil la

resolución de problemas. Aplicado al mundo informático, se entiende como una técnica utilizada

para detectar virus que en ese momento son desconocidos.

ANSI (American National Standards Institute): Es un estándar definido y establecido en materia de informática.

Anti-Debug / Antidebugger: Se trata del conjunto de técnicas que los virus emplean para evitar ser investigados.

Antivirus / Programas antivirus: Son todos aquellos programas que permiten analizar la memoria,

las unidades de disco y otros elementos de un ordenador, en busca de virus.

API (Application Programming Interface): Es una propiedad mediante la cual los programas pueden

solicitar peticiones para ser atendidos o utilizar un servicio del sistema operativo y de otros programas.

Applets Java / Java Applets: Son pequeños programas, que se pueden incluir en algunas páginas Web, con la

finalidad de aportar más y mejores funcionalidade s a dichas páginas.

Archivo de Identificadore s de Virus: Es el fichero que permite a los antivirus detectar a los virus. También

es conocido con el nombre de Fichero de Firmas.

Armouring: Es una técnica que utilizan los virus para esconderse e impedir ser detectados por los antivirus.

ASCII: Es un código (American Standard Code for Information Interchange) estándar definido y establecido

para representar los caracteres (letras, números, signos de puntuación, caracteres especiales, etc.) de

forma numérica.

ASP (Active Server Page): Es un tipo de páginas Web que permiten ser personalizadas a medida de las

características y necesidades del usuario visitante. Además, también hace referencia a Application Service

Provider. Es decir, proveedor de servicios de aplicaciones.

Ataque dirigido: Son aquellos ataques realizados normalmente de manera silenciosa e imperceptible, cuyo

objetivo es una persona, empresa o grupos de ambas. No son ataques masivos, porque su objetivo no es

alcanzar al mayor número posible de ordenadores. Su peligro estriba precisamente en que son ataques

personalizados, diseñados especialmente para engañar a las potenciales víctimas.

Atributos: Son determinadas características que se asocian y determinan el tipo de fichero y directorio.

Autoencriptación: Operación mediante la cual un virus codifica -cifra- parte de su contenido, o éste en su totalidad.

Esto, en el caso de los virus, dificulta el estudio de su contenido.

Autofirma: Se trata de un texto o contenido que se introduce automáticamente cuando se crea un nuevo mensaje

de correo electrónico.

B

Backdoor / Puerta trasera: Se trata de un programa que se introduce en el ordenador y establece una puerta trasera

a través de la cual es posible controlar el sistema afectado, sin conocimiento por parte del usuario.

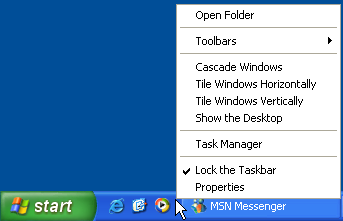

Bandeja de acceso rápido en Windows (Quick Launch): Zona próxima al menú o botón Inicio de Windows, donde

se encuentran diversos iconos que dan un acceso rápido y directo a determinados elementos y/o programas: correo

electrónico, Internet, al antivirus, etc. En inglés se conoce como Quick Launch.

Bandeja de entrada: Es una carpeta existente en los programas de correo electrónico, que contiene todos los

mensajes que se han recibido.

Bandeja de sistema, en Windows: Zona situada en la Barra de tareas de Windows (habitualmente en la parte

inferior derecha de la pantalla y junto al reloj del sistema), que muestra diversos iconos para configurar opciones

del sistema, visualizar el estado de la protección antivirus, etc. En inglés se conoce como System Tray.

Banner: Es un anuncio mostrado en una página web, sobre un determinado producto o servicio propio o ajeno

a la página y que, al ser pulsado, lleva al sitio del anunciante.

Barra de estado: Sección inferior que aparece en las ventanas de algunos programas de Windows, con información

sobre el estado del programa o de los ficheros con los que se trabaja.

Barra de tareas de Windows: Barra que aparece en la sección inferior de la pantalla cuando se trabaja en Windows.

Esta barra contiene, entre otras cosas, el botón Inicio de Windows, el reloj del sistema, iconos que representan cada

uno de los programas residentes en la memoria en ese momento y botones de acceso rápido que permiten la

ejecución inmediata de ciertos programas.

Barra de título: Es un área que aparece en la sección superior de las ventanas de Windows. En ella, se muestra

generalmente el nombre del programa al que corresponde la ventana y el título del fichero con el que se está

trabajando.

Base de datos: Es un conjunto de ficheros que contienen datos y los programas que gestionan la estructura y

la forma en la que éstos se almacenan, así cómo la forma en la que deben relacionarse entre sí. Algunos ejemplos

de sistemas de bases de datos, son: Access, Oracle, SQL, Parados, dBase, etc.

BBS (Bulleting Board System): Es un sistema o servicio -utilizado en Internet-, que permite a los usuarios -mediante

una suscripción previa- leer y responder a los mensajes que otros usuarios han escrito (en un foro de debate o grupo

de noticias, por ejemplo: PH).

BHO (Browser Helper Object): Es un plugin que se ejecuta automáticamente junto con el navegador

de Internet, y extiende sus funciones. Algunos se emplean con fines maliciosos, como por ejemplo

monitorizar las páginas web visitadas.

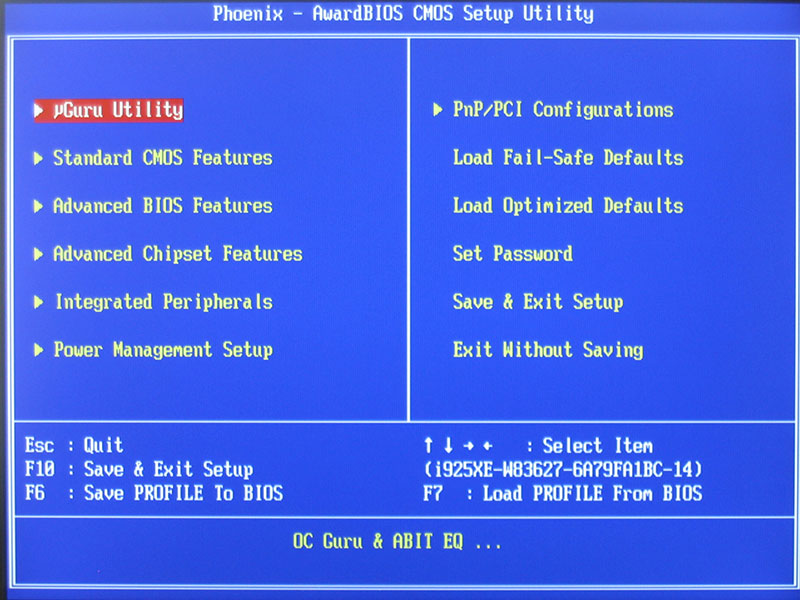

BIOS (Basic Input / Output System): Conjunto de programas que permite arrancar el ordenador (parte del sistema

de arranque).

Bit (Binary digit): Es la unidad más pequeña de la información digital con la que trabajan los ordenadores (sistemas informáticos).

Bomba lógica: Es un programa, en principio de apariencia normal e inofensiva,

que puede actuar provocando acciones dañinas, al igual que cualquier otro virus.

Boot / Master Boot Record (MBR): También conocido como Sector de Arranque,

es el área o la sección de un disco donde se almacena información sobre sus

características y la capacidad del disco para arrancar el ordenador.

Bot: Contracción de la palabra robot. Es un programa que permite que

el sistema sea controlado remotamente sin el conocimiento ni consentimiento del usuario.

Bot herder (propietario de bots): Es la persona o el grupo propietario que controla

las redes de bot. También se le llama “bot master” o “zombie master”.

Botnet: Red o grupo de ordenadores zombies, controlados por el

propietario de los bots. El propietario de las redes de bots da

instrucciones a los zombies. Estas órdenes pueden incluir la propia

actualización del bot, la descarga de una nueva amenaza, el mostrar

publicidad al usuario o el lanzar ataques de denegación de servicio, entre otras.

Bucle: Se trata del conjunto de comandos u órdenes que un programa realiza

de forma, en un número concreto y reiterado de ocasiones.

Buffer: Es una memoria intermedia utilizada para guardar temporalmente la

información que se transfiere entre diferentes dispositivos informáticos (o entre los

componentes de un mismo sistema informático).

Bug: Este término se emplea para indicar un fallo o error en un programa

informático. Cuando uno de ellos tiene errores, se dice que tiene bugs.

Bus: Canal de comunicación entre los diferentes componentes de un ordenador

(señales de datos, de direcciones de control , etc).

Byte: Es una unidad que mide la cantidad de información, tamaño y capacidad

de almacenamiento . Un Byte, equivale a 8 Bits.

C

Cabecera (de un fichero): Es la parte de un fichero, donde se guarda

información sobre éste y su ubicación.

Caché: Es una pequeña sección correspondient e a la memoria de un ordenador.

Cadena / Cadena de caracteres: Es una consecución de caracteres de texto,

dígitos numéricos, signos de puntuación, caracteres especiales o espacios en blanco consecutivos.

Categoría / Tipo: No todos los virus son iguales. Éstos pueden ser agrupados

por características concretas que conforman un tipo concreto de virus.

Cavity: Técnica utilizada por algunos virus y gusanos para dificultar su localización

. Aplicando dicha técnica consiguen no variar el tamaño de cada uno de los ficheros

infectados o afectados (utilizan solamente las cavidades del fichero afectado).

Chat / Chat IRC / Chat ICQ: Son las conversaciones escritas en Internet, en tiempo real.

Ciberguerra: La ciberguerra es la lucha por el control de un chat, consiguiendo hacerse

con una cuenta de operador y echando a otros que intenten apoderarse de él.

Esto es un poco de lammers, pero voy a enseñarte algunas técnicas, más que nada

para que sepas defenderte de los ataques.

En primer lugar, diferenciemos si estás en el messenger o en un servidor

IRC como

Inforchat o alguno de estos. Si estás en el messenger, lo tienes fácil, ya

que hay como que 3 billones de programas para kolapsar las conversaciones

y para estar a la peña. Sólo necesitas su IP. Además, siempre tienes

control a nivel de operador y puedes hacer lo que te plazca.

Vamos con algo más serio. Si estás en un servidor IRC, como por ejemplo

Inforchat, necesitarás un Nuker. Los nukers son programas que se utilizan

para la ciberguerra y contienen en algunos casos utilidades variadas. En su

versión más básica simplemente son programas que metiendo una IP y escribiendo

un mensajito (que luego les aparecerá), desconectan a la gente de Internet.

Ya digo que esto es algo malo y es propio de lammers no de hackers, pero sabiendo como

se opera en la ciberguerra sabréis defenderos.

Existen en Internet muchos nukers bastante buenos: Nuke’(que es muy básico),

Mnuke (que viene con la opción de quitar Firewalls), etc. El mejor de todos, para mí

es un nuker llamado Agressor Exploit Generator. Si sabes utilizarlo te puedes hacer

el amo de cualquier chat e incluso hacer más cosas. Eso sí, es complicado de

utilizar, así que si encuentras un manual de Exploit en Internet no dudes en descargártelo.

Y bien, lo primero es conseguir la IP del tío al que vamos a nukear. Será fácil si

está haciendo el gilipollas. Un netstat o pillando un programa de detección de Ips

de esos sencillitos que hay colgados en La Red. Cuando tengamos su IP, pues

la introducimos en nuestro nuker, escribimos el mensajito y le damos a Start. Si

haces un ping a la IP del pavo, verás que el tiempo de respuesta va creciendo y

que al final el tío será desconectado.

Existen diferentes tipos de ataque: flood, teardrop, land, etc. Cada uno de ellos hace un colapso del ordenador que nosotros digamos. La diferencia es en el modo de actuar de cada tipo de ataque: dependiendo del tipo de ataque éste será más aconsejable para un sistema operativo u otro.

Cifrado / Autocrifrado: Es una técnica utilizada por algunos virus que se codifican a sí mismos

(o parte de ellos), para tratar de evitar a los antivirus.

Cilindro: Sección de un disco que se puede leer por completo en una sola operación.

Clave del Registro de Windows: Son secciones del Registro de Windows, en las cuales se almacenan determinados valores correspondient es a la configuración del ordenador.

Cliente: Sistema informático (ordenador) que solicita ciertos servicios y recursos de otro ordenador (denominado servidor), al que está conectado en red.

Cluster: Son varios sectores consecutivos de un disco.

CMOS (Complementary Metal Oxide Semiconductor): Es una sección de la memoria de un ordenador en la que se guarda la información y los programas que permiten arrancar el ordenador (BIOS).

Código: Contenido de los ficheros de un virus -código del virus, escrito en un determinado lenguaje de programación-. También hace referencia a los sistemas de representación de información.

En sentido estricto, puede definirse como conjunto de normas sistemáticas que regulan unitariamente una materia determinada, o combinación de signos que tiene un determinado valor dentro de un sistema establecido.

Compañía / Virus de compañía / Spawning: Se trata de un tipo de virus que no se incluye dentro de otros programas, sino que se asocia a ellos.

Comprimido / Comprimir / Compresión / Descomprimir: La compresión de ficheros es una operación por la que uno o un grupo de ellos, se incluye dentro de otro fichero que los contiene a todos, ocupando menos espacio.

Condición de activación (Trigger): Son las condiciones bajo las cuales un virus se activa o comienza a realizar sus acciones en el ordenador infectado.

Constructor de virus: Es un programa malicioso que permite crear nuevos virus sin necesidad de tener conocimientos de programación, mediante una interfaz a través de la cual se eligen las características del malware creado: tipo, efectos, archivos que infectará, encriptación, polimorfismo, etc.

Contraseña: Es una cadena de caracteres con la que se restringe o permite el acceso, de ciertos usuarios, a un determinado lugar o fichero. El ejemplo más habitual es la contraseña de una tarjeta de crédito.

Control remoto: Acceso al ordenador de un usuario (con su consentimiento, o sin él), desde otro ordenador que se encuentra en otro lugar. Dicho acceso puede suponer una amenaza, si no es realizado convenientemen te, o con buenas intenciones.

Cookie: Es un fichero de texto que, en ocasiones, se envía a un usuario cuando éste visita una página Web. Su objetivo es registrar la visita del usuario y guardar cierta información al respecto.

Cracker: Es una persona interesada en saltarse la seguridad de un sistema informático.

CRC (número o código CRC): Es un código numérico asociado de forma única a cada uno de los ficheros. Es como el número de pasaporte de dicho fichero.

Crimeware: Todo aquel programa, mensaje o documento utilizado para obtener beneficios económicos fraudulentamen te, perjudicando al usuario afectado o a terceras partes, y de forma directa o indirecta.

CVP (Content Vectoring Protocol): Protocolo desarrollado en 1996 por Check Point que permite integrar una protección antivirus en un servidor firewall.

D

DdoS / Denegación de servicios distribuida: Es un ataque de Denegación de servicios (DoS) realizado al mismo tiempo desde varios ordenadores, contra un servidor.

Debug / Debugger / Desensamblaje: Herramienta informática con la que se puede leer el código fuente en el que están escritos los programas.

Derechos de administrador: Conjunto de acciones u operaciones, que sólo uno o varios usuarios concretos pueden realizar dentro de una red de ordenadores.

Descarga / Download: Es la acción por la cual se obtienen ficheros de Internet (de páginas Web o de lugares FTP dispuestos para este fin).

Desinfección: Es la acción que realizan los antivirus cuando detectan a un virus y lo eliminan.

Detección actualizada: Es la fecha en que se actualizó por última vez la detección de un

malware dentro del Archivo de Identificadore s de Virus.

Dialer: Es un programa que suele ser utilizado para redirigir, de forma maliciosa, las conexiones mientras se navega por Internet. Su objetivo es colgar la conexión telefónica que se está utilizando en ese momento (la que permite el acceso a Internet, mediante el marcado de un determinado número de teléfono) y establecer otra, marcando un número de teléfono de tarificación especial. Esto supondrá un notable aumento del importe en la factura telefónica.

Directorio / Carpeta: Divisiones, secciones (no físicas) mediante las cuales se estructura y organiza la información contenida en un disco. Los términos carpeta y directorio hacen referencia al mismo concepto. Pueden contener ficheros y otros directorios (sub-directorios o sub-carpetas).

Directorio raíz: Es la carpeta o directorio principal (más importante) de un disco.

Disco de emergencia / Disco de rescate: Disquete que permite analizar el ordenador sin utilizar el antivirus que se encuentra instalado en él, sino con lo que se conoce como el antivirus en línea de comandos.

Disco de inicio, de sistema, o de arranque: Disco (disquete, CD-ROM o disco duro) con el que es posible arrancar el ordenador.

DNS (Sistema de Nombres de Dominio): Sistema que facilita la comunicación entre ordenadores conectados a una red (o a Internet), su localización, etc, asignando nombres (cadenas de texto más comprensibles) a las direcciones IP de cada uno de ellos.

Los servidores DNS, son aquellos ordenadores en los que se relacionan, administran y gestionan todos esos nombres (de dominio) y se relacionan con sus correspondient es direcciones IP.

DoS / Denegación de servicios: Es un ataque, causado en ocasiones por los virus, que evita al usuario la utilización de ciertos servicios (del sistema operativo, de servidores Web, etc).

Driver / Controlador: Es un programa, conocido como controlador, que permite la gestión de los dispositivos conectados al ordenador (generalmente, periféricos como impresoras, unidades de CD-ROM, etc).

Dropper: Es un fichero ejecutable que contiene varios tipos de virus en su interior.

E

EICAR: European Institute of Computer Anti-Virus Research. Se trata de una institución informática que ha creado un método para evaluar la fiabilidad y el comportamiento de los antivirus: el test EICAR.

Elementos eliminados: Es una carpeta existente en los programas de correo electrónico, que contiene todos los mensajes que se han borrado o eliminado (los que no se han borrado definitivament e). En el caso de borrar el mensaje de un virus, es conveniente acceder a esta carpeta y eliminarlo también en ella.

Elementos enviados: Es una carpeta existente en los programas de correo electrónico, que contiene todos los mensajes que se han enviado a otros destinatarios.

ELF -ficheros- (Executable and Linking Format): Ficheros ejecutables (programas), propios del sistema operativo Unix/Linux.

Empaquetar: Operación por la cual un grupo de ficheros (o uno sólo) se incluyen dentro de otro fichero, ocupando así menos espacio. El empaquetado es similar a la compresión de ficheros, pero es más común llamarlo así en sistemas Uníx/Lunix.

La diferencia entre empaquetado y compresión es la herramienta con que se realiza la operación. Por ejemplo, la herramienta tar se utiliza para empaquetar, mientras que la herramienta zip o gzip -WinZip- se utiliza para comprimir.

En circulación: Se dice que un virus está en circulación, cuando se están realizando detecciones de él, en cualquier parte del mundo, durante un período de tiempo.

EPO (Entry Point Obscuring): Técnica para infectar programas mediante la cual un virus intenta ocultar su punto de entrada para evitar ser detectado. El virus, en lugar de tomar el control y realizar sus acciones al principio del programa (de su utilización o ejecución), permite el correcto funcionamiento de éste hasta un cierto momento en el que comienza a actuar.

Escanear -puertos, direcciones IP-: Acción por la cual se chequean los puertos de comunicaciones y/o las direcciones IP de un ordenador, para localizarlos y obtener información sobre su estado. En ocasiones, puede considerarse un ataque o amenaza.

Escritorio de Windows: Es el área principal de Windows, que aparece al arrancar el ordenador. Desde ella se accede a todas las herramientas, utilidades y programas instalados en el ordenador, mediante iconos de acceso directo, opciones de menú existentes en el botón Inicio de Windows, la Barra de tareas de Windows, etc.

Estación / Puesto / Workstation: Es uno de los ordenadores conectados a una red local que utiliza los servicios y los recursos existentes en dicha red. Por lo general, no presta servicios al resto de ordenadores de la red como lo hacen los servidores.

Estafa o timo (scam): Fraude destinado a conseguir que una persona o grupo de personas entreguen dinero, bajo falsas promesas de beneficios económicos (viajes, vacaciones, premios de lotería, etc.).

Excepciones: Se trata de una técnica utilizada por los antivirus para la detección de virus.

Exploit: Es una técnica o un programa que aprovecha un fallo o hueco de seguridad -una vunerabilidad- existente en un determinado protocolo de comunicaciones, sistema operativo, o herramienta informática.

Explorador de Windows: Programa o aplicación disponible en Windows que permite gestionar los ficheros disponibles en el ordenador. Es de gran utilidad para visualizar estructuras de directorios de forma organizada.

Extensión: Los ficheros se representan asignándoles un nombre y una extensión, separados entre sí por un punto: NOMBRE.EXTENSIÓN. El fichero puede tener cualquier nombre NOMBRE, pero la EXTENSIÓN (si existe) tendrá como máximo 3 caracteres. Dicha extensión es la que indica el formato o tipo de fichero (texto, documento de Word, imagen, sonido, base de datos, programa, etc).

F

Familia / Grupo: Existen virus con nombres muy parecidos y características similares, incluso idénticas. Estos grupos de virus, que tienen hermanos, conforman lo que se denomina una familia de virus. Cada uno de ellos, en lugar de denominarse hermanos, se denominan variantes de la familia o del virus original (el que apareció primero, el padre).

FAT (File Allocation Table): Es una sección de un disco en la que se define la estructura y las secciones del citado disco. Además en ella se guardan las direcciones para acceder a los ficheros que el disco contiene.

Fecha de aparición: Es la fecha en la que se tuvo la primera noticia de la existencia de un virus concreto.

Fecha de detección: Es la fecha en la que se incluyó la detección de un determinado malware dentro del Archivo de Identificadore s de Virus.

Fichero / Archivo / Documento: Es la información que se encuentra en un soporte de almacenamiento informático: textos, documentos, imágenes, bases de datos, ficheros de sonido, hojas de cálculo, etc. Se identifica por un nombre, un punto y una extensión (indica de qué tipo es el fichero).

Ficheros de proceso por lotes (Batch): Son ficheros que tienen extensión BAT y que permiten automatizar operaciones.

Ficheros SCR: Este tipo de ficheros tienen extensión SCR y pueden ser salvapantallas de Windows o ficheros cuyo contenido es lenguaje Script.

Firewall / Cortafuegos: Su traducción literal es muro de fuego, también conocido a nivel técnico como cortafuegos. Es una barrera o protección que permite a un sistema salvaguardar la información al acceder a otras redes, como por ejemplo Internet.

FireWire: Es un tipo de canal de comunicaciones externo caracterizado por su elevada velocidad de transferencia, empleado para conectar ordenadores y periféricos a otro ordenador.

Firma / Identificador: Se trata del número de pasaporte de un virus. Es decir, una cadena de caracteres (números, letras, etc.) que representa de forma inequívoca a un virus.

Flood: consiste en “inundar” a alguien: Un servidor de IRC, un cliente, o casi cualquier cosa que haya en Internet. Los servidores IRC tienen una función que desconecta a un usuario que envíe más información que el ancho de banda disponible para él. Luego si nosotros mandamos peticiones de información a un usuario a un ritmo muy alto o mandamos paquetes muy grandes, este usuario intentará mandar más información por el servidor de la que éste le permite y le desconectará para evitar un flood. Podemos floodear a alguien entre varios, y además utilizar más de un nick para hacerlo. El secreto está en mandar muchas peticiones (información) en muy poco tiempo.

Flooder: Programa que envía el mismo mensaje o texto de manera reiterada y masiva, pretendiendo así producir un efecto de saturación, colapso o inundación (de ahí su nombre, inundador) en sistemas de correo como MSN Messenger.

Formateo / Formatear: Dar formato a una unidad de disco, eliminando todo su contenido.

Freeware: Es todo aquel software, legalmente distribuido, de forma gratuita.

FTP (File Transfer Protocol): Es un mecanismo que permite la transferencia de ficheros a través de una conexión TCP/IP.

G

Gateway: Es un ordenador que permite las comunicaciones entre distintos tipos de plataformas, redes, ordenadores o programas. Para lograrlo traduce los distintos protocolos de comunicaciones que éstos utilizan. Es lo que se conoce como pasarela o puerta de acceso.

GDI (Graphics Device Interface): Es el sistema (Interfaz de Dispositivos para Gráficos,) que permite al sistema operativo Windows mostrar presentaciones en pantalla y en las impresoras.

Groupware: Es el sistema que permite a los usuarios de una red local (LAN) la utilización de todos los recursos de ésta como, programas compartidos, accesos a Internet, intranet y a otras áreas, correo electrónico, firewalls, proxys, etc.

P.D. El glosario esta dividido por cuestiones de espacio.